در این مقاله، راهنمای مرحله به مرحله برای پیکربندی احراز هویت کلید عمومی SSH در روتر MikroTik با استفاده از کلیدهای RSA شرح داده شده است.

MikroTik پشتیبانی از کلیدهای RSA را برای تأیید اعتبار در RouterOS 6.31 معرفی کرده است؛ بنابراین در اینجا میخواهیم آن را امتحان کنیم. احراز هویت کلید عمومی SSH در RouterOS با استفاده از کلیدهای DSA مدت زمان زیادی است که پشتیبانی میشود.

این آموزش، شما را در انجام مراحل پیکربندی احراز هویت با کلیدهای RSA راهنمایی میکند.

در این آموزش، مراحل در سه محیط شرح داده شده است؛ بنابراین، مطلبی را انتخاب کنید که متناسب با محیط شما باشد: SSH از میزبان لینوکس، Putty در ویندوز یا SecureCRT در ویندوز.

تولید یک جفت کلید RSA در لینوکس اوبونتو

ابتدا به صورت زیر، ابزار ssh-keygen را اجرا نمایید.

user@linux:~$ ssh-keygen -t rsa

Generating public/private rsa key pair.

Enter file in which to save the key (/home/osboxes/.ssh/id_rsa):

Created directory '/home/osboxes/.ssh'.

Enter passphrase (empty for no passphrase):

Enter same passphrase again:

Your identification has been saved in /home/osboxes/.ssh/id_rsa.

Your public key has been saved in /home/osboxes/.ssh/id_rsa.pub.

The key fingerprint is:

8e:1e:a0:85:b9:1f:f4:80:a8:89:cd:a8:ae:99:db:48 osboxes@osboxes

The key's randomart image is:

+---[RSA 2048]----+

| |

| |

| |

| . + |

|. + = S |

|o= = + o |

|=E= . + . |

|o= . o . |

|Xo. . . |

+-----------------+

سپس کلید عمومی را در روتر MikroTik کپی کنید.

user@linux:~$ scp ~/.ssh/id_rsa.pub admin@192.168.1.99:mykey.pub

The authenticity of host '192.168.1.99 (192.168.1.99)' can't be established.

RSA key fingerprint is aa:25:f6:25:12:f1:57:9b:97:1c:b6:af:dd:f2:97:e4.

Are you sure you want to continue connecting (yes/no)? yes

Warning: Permanently added '192.168.1.99' (RSA) to the list of known hosts.

admin@192.168.1.99's password:

id_rsa.pub 100% 397 0.4KB/s 00:00

نصب کلید عمومی به عنوان گام بعد، در بخشهای بعدی شرح داده شده است.

تولید جفت کلید RSA با استفاده از SecureCRT در ویندوز

توجه: اگر قبلاً با استفاده از SecureCRT یک کلید خصوصی / عمومی ایجاد کرده اید؛ ابتدا مطمئن شوید که از کلیدهای خود نسخه پشتیبان تهیه کرده اید، یا اینکه از جفت کلید موجود استفاده کرده اید.

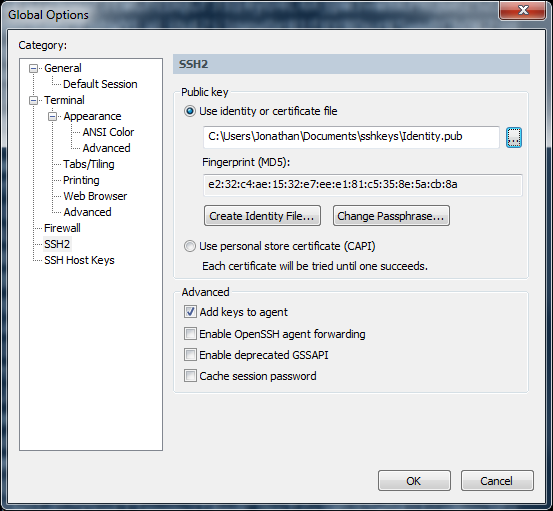

قبل از شروع، “Options | Global Options | SSH2” را از منو انتخاب کنید؛ تا ببینید آیا قبلاً یک جفت کلید SSH تولید کرده و پیکربندی کرده اید یا خیر.

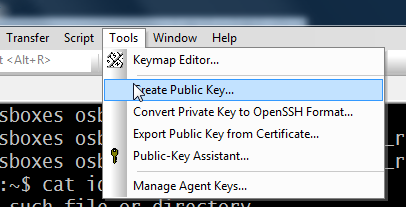

“...Tools|Create Public Key” را انتخاب نمایید.

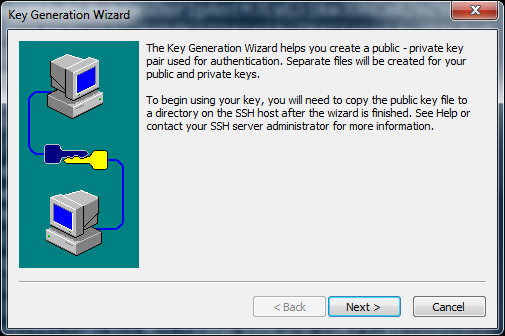

بر روی “Next” کلیک کنید.

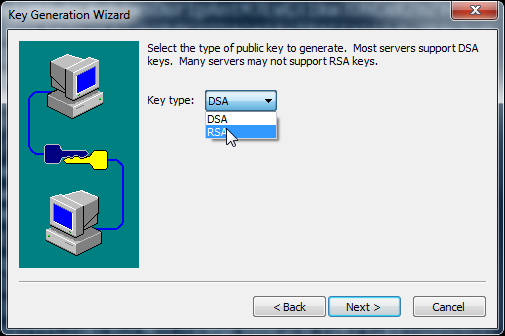

از بین تولید کلید DSA و RSA، RSA را برای این آموزش انتخاب کنید.

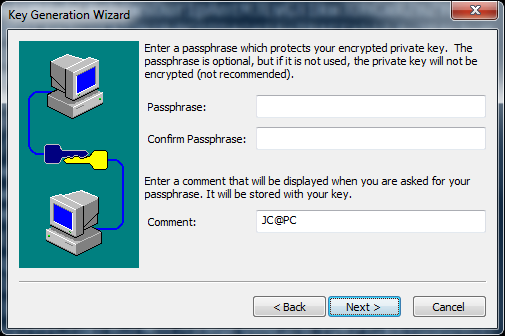

Passphrase را برای احراز هویت بدون پسورد خالی بگذارید.

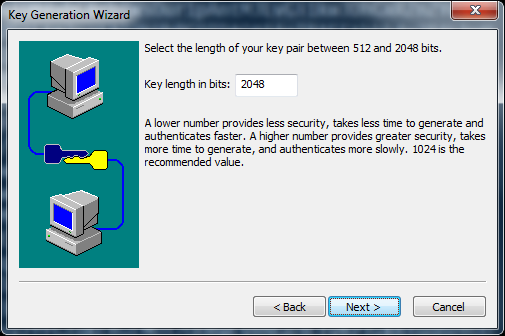

از یک کلید با طول 2048 استفاده کنید.

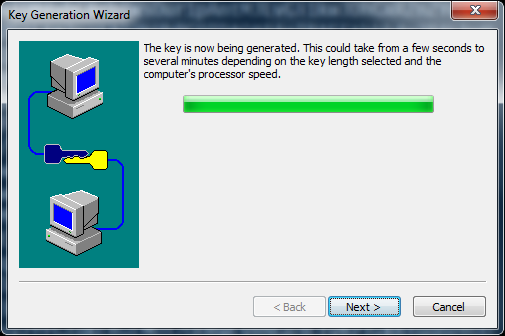

پس از تولید کلید RSA روی “Next” کلیک کنید.

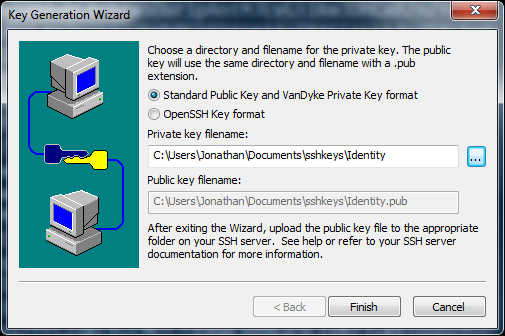

مکان ذخیره جفت کلیدهای خود را انتخاب نمایید. در اینجا یک پوشه در Documents با نام “sshkeys” ایجاد کرده ایم.

نصب کلید عمومی به عنوان گام بعد، در بخشهای بعدی شرح داده شده است.

تولید جفت کلید SSH با استفاده از puttygen.exe در ویندوز

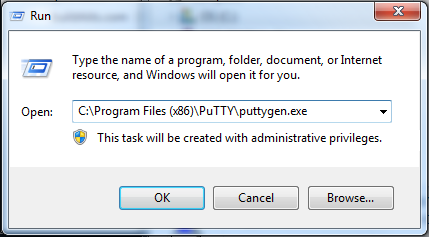

بر روی “Start | Run” کلیک کرده و “C:\Program Files (x86)\PuTTY\puttygen.exe” را راه اندازی نمایید.

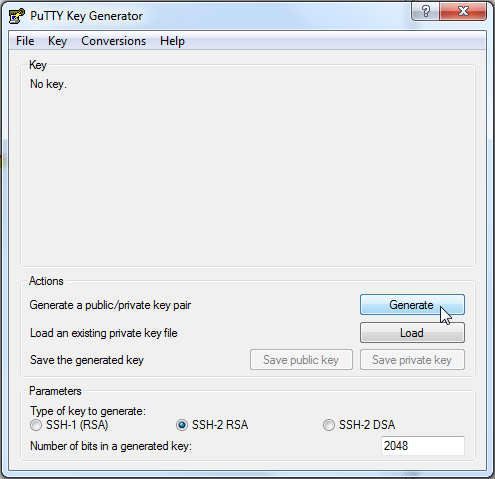

اطمینان حاصل کنید که نوع کلید “SSH-2 (RSA)” و طول کلید “2048” است. سپس روی “Generate” کلیک کنید.

برای ذخیره هر یک از کلیدها، برروی “Save private key” و “Save public key” کلیک کنید. در اینجا، کلیدها را در پوشه Document\sshkeys ذخیره کرده ایم و کلید عمومی را بصورت "puttykey.pub" نامگذاری نموده ایم.

نصب کلید عمومی RSA و اختصاص آن به یک کاربر

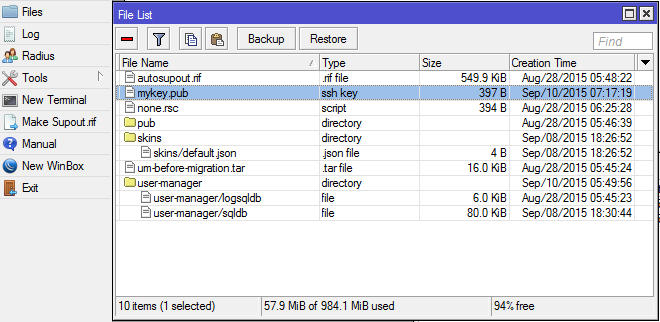

ابتدا برای تأیید اینكه فایل در روتر كپی شده است، از Winbox استفاده كنید.

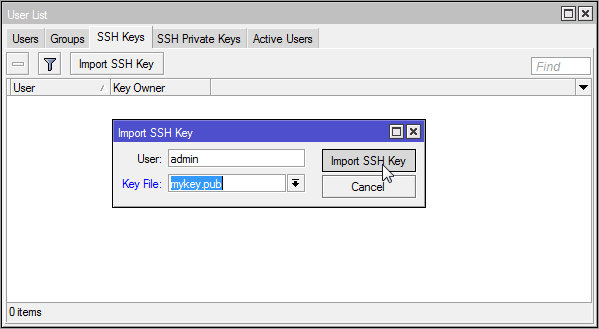

سپس کلید عمومی را یا با استفاده از Winbox وارد کنید.

و یا اینکه با استفاده از خط فرمان، آن را به صورت زیر وارد کنید.

[admin@MikroTik] > /user ssh-keys import public-key-file=mykey.pub user=admin

در انتها، برای تأیید، کد زیر را وارد نمایید.

[admin@MikroTik] > /user ssh-keys print

Flags: R - RSA, D - DSA

# USER BITS KEY-OWNER

0 R admin 2048 admin@host

آزمایش پیکربندی با استفاده از اتصال با SSH

user@linux:~

nbsp;ssh admin@192.168.1.99 [admin@MikroTik] >

همانطور که مشاهده مینمایید، احراز هویت هنگام ورود فاقد رمز عبور است!

نحوه استخراج پیکربندی روتر با استفاده از SSH

user@linux:~

nbsp;ssh admin@192.168.1.99 /export > myconfig.rsc user@linux:~

nbsp;head myconfig.rsc # sep/10/2015 10:46:44 by RouterOS 6.31 # software id = 0340-0M77 # /ip address add address=192.168.1.99/24 interface=ether1 network=192.168.1.0 /ip dhcp-client add dhcp-options=hostname,clientid interface=ether1 ...

همانطور که مشاهده مینمایید، باز هم، هیچ رمزعبور درخواست نشده است!

نحوه ایجاد نسخه پشتیبان و انتقال باینری با استفاده از scp

user@linux:~$ ssh admin@192.168.1.99 /system backup save name=myrouter.backup

Configuration backup saved

user@linux:~$ scp admin@192.168.1.99:/myrouter.backup ./

myrouter.backup 100% 18KB 18.1KB/s 00:00

user@linux:~$ ls -al myrouter.backup

-rw-r----- 1 osboxes osboxes 18573 Sep 11 04:35 myrouter.backup

منبع:

jcutrer

اجرای چندین نسخه از Node.js با Node Version Manager

اجرای چندین نسخه از Node.js با Node Version Manager  پشتیبان گیری و بازیابی در cPanel

پشتیبان گیری و بازیابی در cPanel  حذف ایمن و دائمی داده ها در لینوکس

حذف ایمن و دائمی داده ها در لینوکس  10 نکته و ترفند PuTTy

10 نکته و ترفند PuTTy

0 دیدگاه

نوشتن دیدگاه