همه کاربران ایمیل از هرزنامه بیزارند. اکثر هرزنامهها صرفاً آزاردهنده هستند؛ اما برخی از آنها میتوانند خطرناک باشند. در حالی که هرزنامههای ساده را میتوان حذف کرد، برخی دیگر شامل کدهای مخرب یا پیوندهایی هستند که کاربران را قربانی حملات خود میکنند. به منظور بهبود محافظت در برابر چنین حملاتی و به سادگی خلاص شدن از شر پیامهای هرزنامه، بسیاری از کاربران به DNSBL روی میآورند.

در این مقاله، در مورد لیست سیاه سیستم نام دامنه (DNSBL)، لیست سیاهچالههای بلادرنگ، و نحوه استفاده از آنها و همچنین تاریخچه آنها و اینکه چرا حتماً باید یکی از آنها در جهت اهداف بهبود امنیت سایبری استفاده شوند، شرح داده شده است.

DNSBL چیست؟

فهرستهای سیاه سیستم نام دامنه (DNSBL)، لیستهای مسدودکننده هرزنامه هستند که به مدیران سیستم اجازه میدهند، پیامهای سیستمهای خاصی را که سابقه ارسال هرزنامه را دارند مسدود نمایند. همانطور که از نام آن پیداست، این لیستها بر اساس سیستم نام دامنه (DNS) هستند که آدرسهای IP را به نام دامنه نگاشت میکنند. اگر نگهدارنده DNSBL هرزنامهای را از یک نام دامنه خاص دریافت نماید، آن سرور در لیست سیاه قرار میگیرد و تمام پیامهای دریافت شده از آن توسط سایتهایی که از لیست مذکور استفاده میکنند، علامت گذاری یا رد میشوند.

سه جزء اساسی وجود دارد که یک DNSBL را تشکیل میدهد:

- یک نام دامنه برای میزبانی آن

- سروری برای میزبانی دامنه فوق

- لیستی از آدرسهایی که لیست سیاه را تشکیل میدهند

تاریخچهDNSBLها

اولین DNSBL توسط MAPS (سیستم Mail Abuse and Prevention System) در سال 1997 ایجاد و لیست سیاه چاله بلادرنگ (RBL) نامیده شد. هدف اصلی این سیستم، مسدود کردن ایمیلهای هرزنامه و آموزش ISPها و سایر وب سایتهای مربوط به هرزنامه بود. امروزه، DNSBLها به ندرت به منظور اهداف آموزشی استفاده میشوند؛ با این حال، هدف اصلی آنها به عنوان مسدود کننده و فیلتر هرزنامه تا به امروز مورد استفاده قرار گرفته است. در واقع، تقریباً همه سرورهای ایمیل حداقل از یک DNSBL پشتیبانی میکنند تا میزان ایمیلهای ناخواسته دریافتی کاربران خود را به حداقل برسانند.

این مطلب نیز ممکن است برای شما مفید باشد: نصب و یکپارچه سازی Rspamd

DNSBLهای مدرن

بیش از 20 سال از معرفی RBL میگذرد و از آن زمان، دهها لیست سیاه مختلف ایجاد شده و برای استفاده عمومی در دسترس هستند که هر کدام معیارهای متفاوتی را در رسیدن به هدف جلوگیری از دریافت هرزنامه ارائه میدهند؛ بنابراین همه آنها لیستهای خاص خود را دارند و به همین دلیل، DNSBLها با یکدیگر بسیار متفاوت هستند. برخی از آنها بسیار سختگیرتر و برخی بسیار ملایمتر از بقیه هستند. لیستهای سیاه DNSای وجود دارد که سایتها را فقط برای مدت زمان مشخصی از آخرین هرزنامه دریافتی فهرست میکنند، در حالی که بقیه بهطور کاملاً دستی نظارت و مدیریت میشوند. در واقع، برخی از DNSBLها نه تنها آدرس IP وب سایت را مسدود مینمایند؛ بلکه حتی گاهی اوقات کل ارائه دهندگان خدمات اینترنت (ISP) را که به عنوان میزبان ارسال کنندگان هرزنامه شناخته شدهاند، مسدود میکنند.

تنوع لیست سیاه DNS موجود به کاربر این امکان را میدهد که لیست سیاه مورد نظر را بر اساس میزان تطابق معیارهای DNSBL برای هرزنامه با نیازهای خود انتخاب نماید. فهرستهای ملایمتر ممکن است به برخی از هرزنامهها اجازه دهد؛ اما درعوض پیامهای غیر هرزنامه را که به اشتباه شناسایی شدهاند مسدود نمیکنند؛ در حالیکه فهرستهای سختگیرانهتر تمام پیامهای مشکوک به هرزنامه را مسدود مینمایند؛ در نتیجه برخی از پیامهای غیر هرزنامه که به اشتباه شناسایی شدهاند نیز مسدود میگردند.

دلیل اهمیت استفاده از DNSBL

بررسی DNSBL برروی پیام ایمیل در طول اتصال SMTP در زمان سیستم و چرخههای سخت افزاری ارزان است. اگر MTA از قبل بداند که پیام دریافتی هرزنامه است، میتواند قبل از انجام اقدامات اضافی، پیام هرزنامه را رد کند. سرور DNS حتی ممکن است نتایج تلاشهای قبلی را در حافظه پنهان داشته باشد!

با این حال هزینههای سیستم برای جلوگیری از هرزنامهها به صورت زیر است:

- ارسال پیام به یک اسکنر ایمیل (هزینه متوسط)؛

- استفاده از فیلتر Bayesian (هزینه متوسط)؛

- بررسی آن توسط اسکنر ویروس (هزینه متوسط تا گران)؛

- انجام تستهای شبکه SpamAssassin که لیستهای بلاک، DCC ،pyzor ،razor و غیره را بررسی میکند (هزینه متوسط تا گران).

نامههایی که در حین تحویل توسط یک DNSBL رد میشوند، بیصدا دور ریخته نمیشوند؛ بلکه یک اعلان وضعیت تحویل (DSN) برای فرستنده ایجاد میکند که علت مسدود کردن را مشخص کرده و امکان عیب یابی در سمت فرستنده را فراهم مینماید. مسدودسازی بلادرنگ از مشکل backscatter برخی از فیلترهای هرزنامه (که دریافت نامه را میپذیرند، اتصال را میبندند، و سپس سعی میکنند ایمیل را پس از تشخیص هرزنامه بودن بازگردانند) جلوگیری مینماید.

منبع:

monovm

نحوه افزودن و حذف کاربر در CentOS 8

نحوه افزودن و حذف کاربر در CentOS 8  ایجاد میانبر برای اتصال به سرورها در SSH در اوبونتو

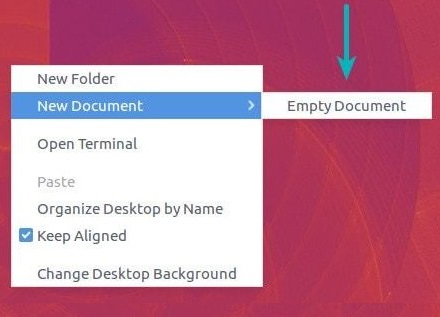

ایجاد میانبر برای اتصال به سرورها در SSH در اوبونتو  افزودن گزینه "New Document" به منوی کلیک راست در اوبونتو

افزودن گزینه "New Document" به منوی کلیک راست در اوبونتو  چگونگی نصب و پیکربندی PHP 7.2 بر روی Ubuntu 18.04

چگونگی نصب و پیکربندی PHP 7.2 بر روی Ubuntu 18.04

0 دیدگاه

نوشتن دیدگاه